Whisper Leak il nuovo attacco side-channel che svela gli argomenti delle chat AI anche se cifrate

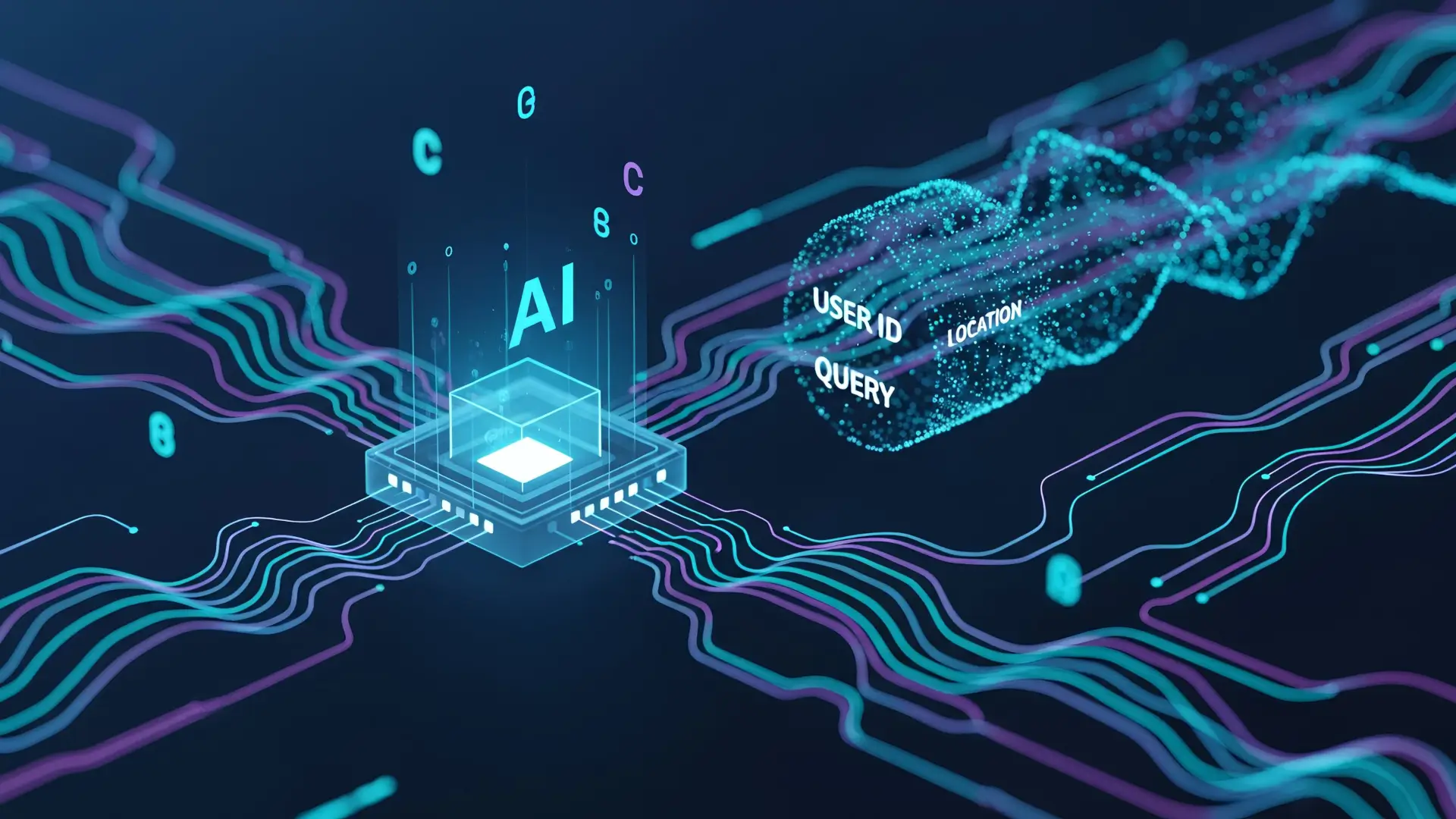

Un recente studio di Microsoft e di un gruppo di ricercatori internazionali ha portato alla luce Whisper Leak, un attacco side-channel capace di rivelare gli argomenti delle conversazioni con i chatbot AI anche quando il traffico è protetto da HTTPS/TLS.

La scoperta mette in discussione la sicurezza “percepita” delle comunicazioni con i modelli linguistici e apre un nuovo fronte nella protezione dei metadati: ciò che non viene detto, ma solo trasmesso, può comunque essere ricostruito.

Cos’è Whisper Leak e come funziona

Microsoft e un gruppo di ricercatori hanno identificato Whisper Leak, un nuovo tipo di attacco side-channel capace di dedurre l’argomento delle chat con i modelli linguistici (LLM) anche quando la connessione è protetta da HTTPS/TLS.

Il principio è semplice ma inquietante: anche se i messaggi sono cifrati, i pattern dei pacchetti, cioè la loro dimensione e il ritmo con cui vengono inviati, possono rivelare molto su ciò di cui si sta parlando.

Quando un chatbot genera una risposta “in streaming”, ogni token di testo viene spedito come un piccolo pacchetto di rete.

Analizzando dimensioni e tempi di questi pacchetti, i ricercatori sono riusciti a classificare gli argomenti delle conversazioni con una precisione superiore all’80%, anche senza decrittare i dati.

In pratica, un osservatore di rete può distinguere se l’utente sta parlando di finanza, sanità o progetti aziendali semplicemente guardando il ritmo del traffico.

Chi è a rischio

Il rischio non riguarda solo gli utenti privati.

Sono potenzialmente esposti:

- ISP, provider cloud e intermediari di rete, che possono osservare il traffico TLS;

- Aziende e PA che usano chatbot o API esterne per gestire dati interni;

- Ambienti ibridi o multi-cloud, dove il flusso LLM passa da reti diverse.

Anche un attaccante “passivo”, come un insider o un nodo compromesso, può raccogliere abbastanza metadati da intuire l’attività di un’organizzazione.

Cosa dice Microsoft & la community

Nel post tecnico di Microsoft Security, i ricercatori evidenziano che l’obiettivo è sensibilizzare su un rischio poco considerato: i metadati di rete possono compromettere la riservatezza anche con cifratura attiva.

Le principali testate di sicurezza, come The Hacker News, CSO Online e Security Affairs, hanno confermato la portata del problema: non un bug, ma una caratteristica strutturale del modo in cui gli LLM comunicano.

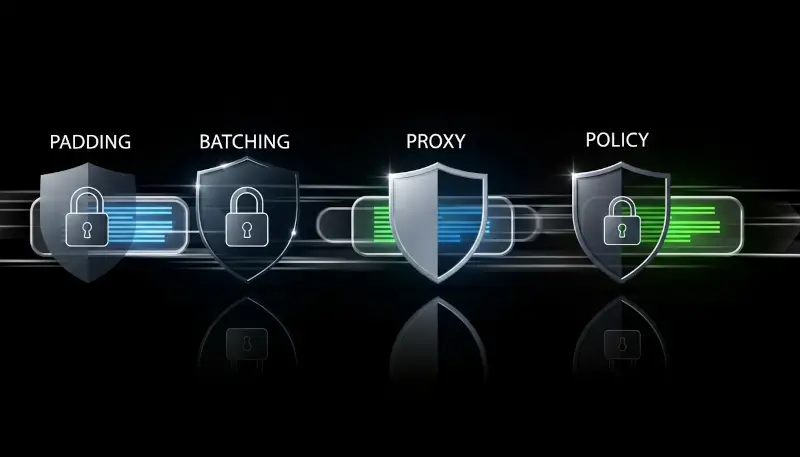

Mitigazioni oggi (parziali ma utili)

Non esiste una soluzione definitiva, ma alcune misure riducono l’impatto:

- Padding dinamico per uniformare le dimensioni dei pacchetti;

- Batching delle risposte per ridurre la granularità temporale;

- Delay casuali per rendere i pattern meno riconoscibili;

- Proxy con terminazione TLS o throttling dello streaming;

- Policy aziendali che limitano l’uso dei chatbot per temi sensibili.

Microsoft e altri provider stanno valutando mitigazioni integrate, ma la protezione dipende anche da configurazioni di rete e governance interna.

Checklist per CISO e responsabili IT

- Mappa dove e come vengono utilizzati i LLM.

- Disattiva lo streaming se non strettamente necessario.

- Monitora traffico e anomalie (DPI, NetFlow, proxy).

- Richiedi ai fornitori note tecniche sulle mitigazioni.

- Aggiorna policy interne e valutazioni DPIA.

- Forma il personale su rischi e buone pratiche.

FAQ

La VPN risolve?

No. Se l’attaccante osserva il traffico dopo la VPN, verso il provider LLM, può comunque analizzare i metadati.

Vale anche per API server-to-server?

Sì, se le risposte sono in streaming. Con risposte “a blocchi” il rischio diminuisce, ma non scompare.

Qual è la mitigazione migliore?

Non esiste un’unica soluzione: serve combinare tecniche di rete, configurazioni sicure e policy di utilizzo consapevole.

Whisper Leak non decritta i messaggi, ma riesce comunque a intuirne il contenuto osservando i metadati e bypassando la cifratura del certificato HTTPS sul traffico dati.

Per aziende e PA è un promemoria importante: la cifratura non basta più. Serve conoscere come i sistemi AI comunicano e adottare contromisure tecniche e organizzative per evitare che, anche senza parole, il traffico parli da solo.

Sei un’azienda preoccupata dagli attacchi anche indiretti come Whisper Leak?

Scopri subito come proteggere il tuo sito e la tua infrastruttura digitale con SitoWebSicuro, richiedi subito una consulenza gratuita.

Fonti:

Whisper Leak: a side-channel attack on Large Language Models

Microsoft Uncovers ‘Whisper Leak’ Attack That Identifies AI Chat Topics in Encrypted Traffic

OWASP aggiorna, dopo quattro anni, la Top 10 dei rischi per le applicazioni web: due nuove categorie e...

Nel 2025 la sicurezza digitale è una priorità per chiunque usi PC o smartphone connessi a Internet. Le...

Nel 2025 scegliere l’hosting giusto è decisivo: servono prestazioni, stabilità e sicurezza per proteggere i dati e soddisfare...

Chi si occupa di sicurezza lo sa: gli incidenti nascono spesso da basi trascurate. Il recente furto al...

Nel contesto di attacchi informatici in crescita, testare la sicurezza delle infrastrutture IT è essenziale. Il penetration test...

Un nuovo incubo per la cybersicurezza: la vulnerabilità Citrix Bleed 2 (CVE-2025-5777) colpisce i dispositivi NetScaler Gateway e...

Perché la manutenzione del sito web è importante per far crescere il tuo business Sicurezza, prestazioni, aggiornamenti e...

Nel panorama della cybersicurezza è emersa una nuova minaccia: ShadowV2, una botnet offerta in modalità Malware-as-a-Service (MaaS) progettata...